Weltall an Erde …

Verstehen schaffen bei der IKT-Sicherheit

Informationstechnologie (IT) ist nicht Operative Technologie (OT), und Bürotechnik ist nicht Leittechnik. Diese Erkenntnis ist nicht neu, und doch stellt diese Unterscheidung Betreiber kritischer Infrastrukturen vor mitunter grosse Herausforderungen: Bei der Sicherheit von Informations- und Kommunikationstechnologie (IKT) und den Überlegungen zu den dazu notwendigen Massnahmen verstehen sich nicht alle. Ein Versuch, gemeinsam mit Andri Caviezel, Leiter des Geschäftsbereichs Service und After-Sales bei Rittmeyer, Hintergründe zu begreifen.

Im Zeitalter der immer weiter fortschreitenden Digitalisierung von Infrastrukturen und Prozessen sind elektronische Daten das A und O. Ihrem Schutz gilt deshalb das höchste Augenmerk: Die Daten müssen jederzeit verfügbar sein, sie müssen richtig sein –und die Anlagen, welche die Daten verarbeiten, müssen funktionieren.

Drei Anwendungen, drei Prioritäten

Schaut man auf die Kritikalität, dann gibt es verschiedene Betrachtungsweisen und damit Prioritäten: Für die Büro-IT ist das Wichtigste die Verfügbarkeit der Daten. Ein Fehlerfall ist in der Regel nicht zeitkritisch, weshalb hier das Hauptaugenmerk vor allem auf der Datenwiederherstellung durch ein sauberes Backup liegt. Die IT einer Bank hingegen muss andere Akzente setzen: Ob der Kunde seinen Bankauszug einen Tag früher oder später erhält, ist ebenfalls wenig kritisch. Aber stimmen muss er. Zu 100 Prozent. Der Schutz vor Manipulation ist deshalb noch wichtiger, die Daten-Richtigkeit muss gewährleistet sein. Und der Betreiber der IT einer kritischen Infrastruktur? Für ihn zählt vor allem die Verfügbarkeit seiner Anlage: Strom, Wasser, Gas müssen ohne Unterbruch und in der perfekten Qualität geliefert werden, die Abwasserreinigung muss problemlos funktionieren, damit der Gewässerschutz sichergestellt ist.

«Wissen aus Standard-Ein-Tages-Workshops gerät leicht in Vergessenheit. Deutlich nachhaltiger: kontinuierliche kurze Sessions zur IKT-Sicherheit – aus verschiedenen Blickwinkeln, aber stets branchenrelevant.»

Andri Caviezel, Leiter des Geschäftsbereichs Service und After-Sales bei Rittmeyer

Die richtige Sprache!?

Alle drei sprechen dabei von IKT-Sicherheit – und meinen nicht ganz dasselbe. Zumindest wenn es darum geht, welche Prioritäten im Hinblick auf den bestmöglichen Schutz der Informations- und Kommunikationsinfrastrukturen zu setzen sind. «Der Brunnenmeister ist kein IT-Fachmann, der Klärmeister kein Informatiker», hält Andri Caviezel dazu fest. «Sie haben einen ganz anderen Hintergrund, ein anderes Tätigkeitsfeld, einen anderen Alltag.» Wenn IKT-Sicherheit zu definieren und priorisieren sei, gehe es als Dienstleister hierfür deshalb häufig zunächst einmal darum, die Sicht des Betreibers einzunehmen – um eine Übersetzungsleistung, meint Caviezel. Und es gehe darum, seine Anforderungen an die Betriebssicherheit und damit Verfügbarkeit seiner Anlage in den Vordergrund zu rücken – und hierzu die wichtigen Themen in Bezug auf die IKT-Sicherheit zu fokussieren.

Schulung ist nicht gleich Schulung

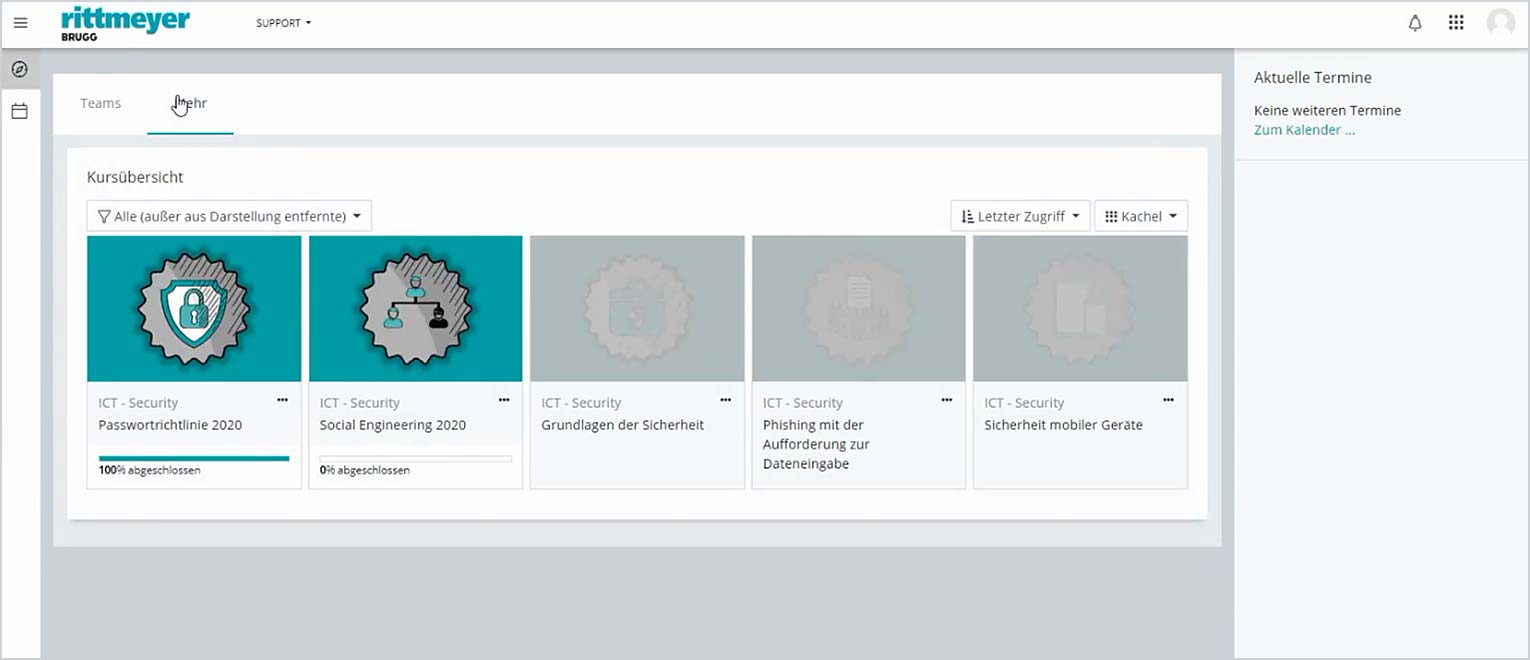

Die richtige Sprache ist aus Sicht Caviezels auch notwendig, wenn es darum geht, den Menschen, das Betriebspersonal, auf diesem Weg mitzunehmen. Es reiche nicht aus, die wichtigsten Grundlagen zur Verwendung von Passwörtern, zum Umgang mit mobilen Geräten und Datenträgern und ähnliches allgemein zu vermitteln. Es sei eben auch notwendig, diese in Bezug zu setzen zum betrieblichen Alltag. Schulungen zur IKT-Sicherheit sollten deshalb zugeschnitten sein auf die konkreten Bedürfnisse des Betreibers, mit Beispielen und Begrifflichkeiten aus der Branche. «Ohne plausible, verstehbare Szenarien funktioniert eine Sensibilisierung nicht. Und wenn, dann hält sie nicht lange an», bemerkt Caviezel. Überhaupt hält er nicht viel von einer ‹Standard-Schnellbleiche›, dem Ein-Tages-Workshop im Seminarraum. «Es ist deutlich nachhaltiger, hierzu moderne Trainingstools einzusetzen, mit welchen jeder Einzelne an seinem Arbeitsplatz, in viertelstündigen Häppchen und im Monatsrhythmus IKT-Sicherheit immer wieder von einer anderen Seite, aber stets branchenrelevant, erfahren und erlernen kann.» So bliebe das Thema allgemein auch immer im Blick, was noch wichtiger sei als der spezifische Lerninhalt.

Wider dem Social Engineering

Technische Eintrittshürden zu schaffen ist nach Ansicht Caviezels das ‹Pflichtprogramm›. Objektschutz, Firewall, Virenschutz, daran führe kein Weg vorbei. Selbst wenn heute die Angriffe vor allem beim Menschen, beim Anlagennutzer ansetzen. Umso wichtiger sei es, sein Gegenüber zu kennen, beziehungsweise zu erkennen: «Gutgläubigkeit ist passé. Ich muss kritisch hinterfragen, womit bin ich gerade konfrontiert, wer steht mir gegenüber? Oder: Bin ich sicher, dass mein Gegenüber, das mich gerade anruft, tatsächlich mein wahres Gegenüber ist?», beschreibt der Geschäftsbereichsleiter eine der grossen, neuen Herausforderungen. Er bietet deshalb seinen Kunden beispielsweise ein ‹Abonnement› an, in dem er zeitnah über Veränderungen im Organigramm und den Ansprechpersonen bei Rittmeyer informiert. Doch auch das bleibe nur ein kleines, wenn auch wichtiges Detail. Längst gäbe es im Internet freiverfügbare Software, mit der in Sekundenschnelle aus Sprachsamples der digitale Caviezel nachgebaut werden könne, der sich Telefonnummer und Mailadresse gekapert hat und den Kontakt zum Kunden aufbaut. Da helfe wirklich nur eines, und das sei die ständige und hohe Aufmerksamkeit.

«Gutgläubigkeit ist passé. Die Frage ist: Bin ich sicher, dass mein Gegenüber tatsächlich mein Gegenüber ist?»

Keiner ist sicher

Oftmals höre er auch das Argument, dass eine Einrichtung ‹zu klein› sei, und deshalb für einen Cyber-Angriff viel zu uninteressant. «Weit gefehlt», meint Caviezel. «Cybercrime ist inzwischen ein ganz eigener Wirtschaftszweig, aufgebaut wie ein Firmenkonglomerat, das in möglichst kurzer Zeit möglichst viel Gewinn erwirtschaften will. Und dies gelingt dort am besten, wo es am einfachsten ist.» Dass dabei jedes Mittel und jeder Zahler recht sei, könne man ja fast täglich der Presse entnehmen. Caviezel sieht auch keinen Grund, weshalb explizit Versorgungsbetriebe nicht interessant sein sollten, und zitiert das Beispiel eines internationalen Stahlkonzerns: Angreifer hatten dessen Versorgungsbetrieb lahmgelegt und Tage zuvor an der Börse auf fallende Kurse gewettet. «Der Versorger war dabei einfach nur das Mittel zum Zweck.»

Drei Standbeine. Und ein Angebot.

Was schlägt der Fachmann dazu nun vor? «Man sollte die drei Standbeine der modernen IKT-Sicherheit im Blick behalten», meint Andri Caviezel: Erstens eine sichere, auf einem aktuellen Update-Stand gehaltene technische Infrastruktur. Zweitens eine auf den besonderen Anwendungsfall zugeschnittene Sensibilisierung und regelmässige Schulung der Mitarbeitenden. Und drittens die kontinuierliche Überprüfung des Datenverkehrs auf der Anlage und die Beurteilung, ob dieser so läuft, wie erwartet.

Und ja, man könne ihn darauf ansprechen. Rittmeyer habe hierzu die entsprechenden Angebote.

Bildnachweis: iStock/Olena Horbatiuk (Titelbild), iStock/skodonnell

Kategorien

Technologie

Bereiche

Abwasserreinigung

Wasserkraft

Wasserversorgung

Stromversorgung

Gasversorgung

Wärmeversorgung