ICT-Sicherheit in Leitsystemen

Gefahren erkennen – und ausschalten

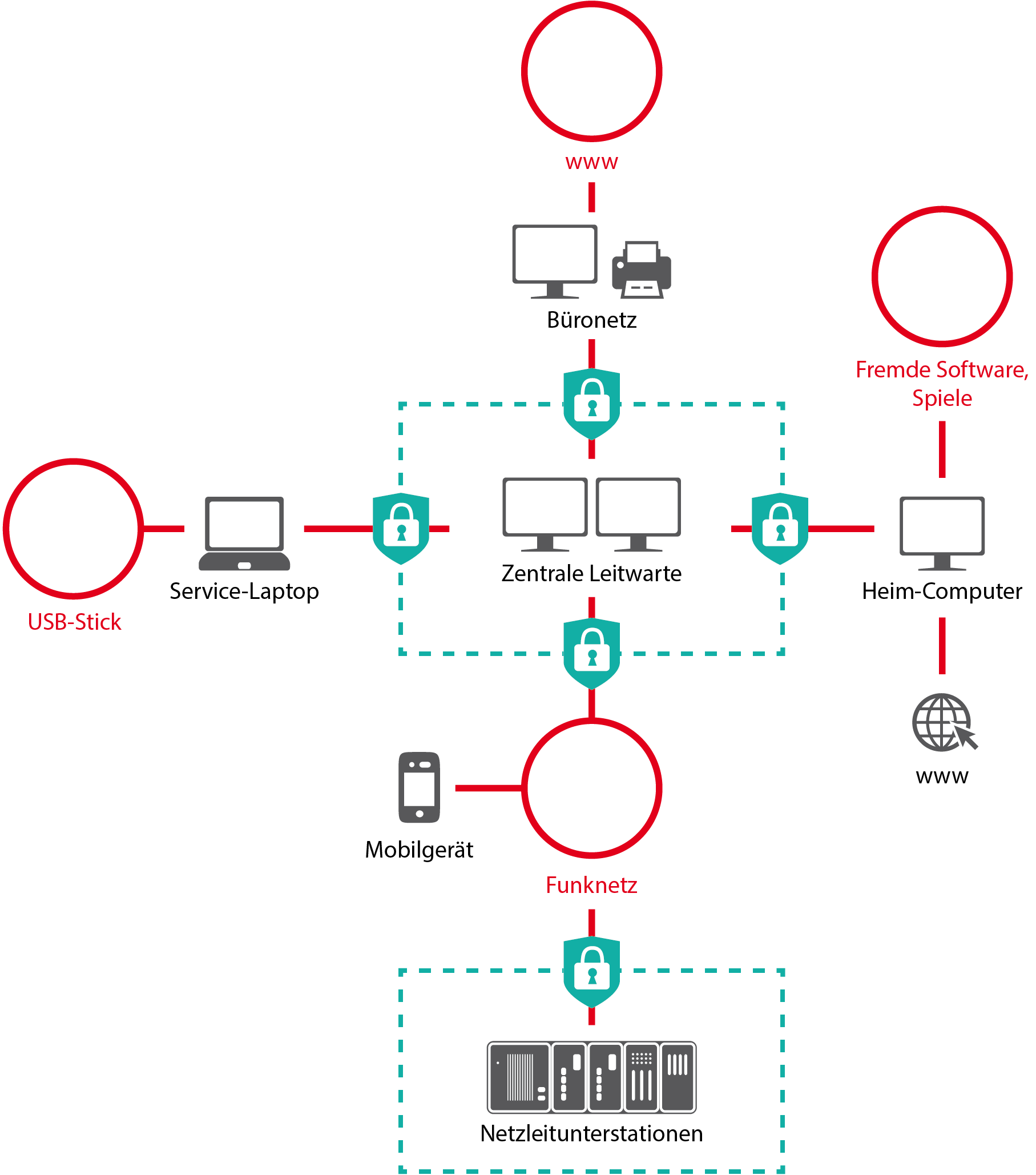

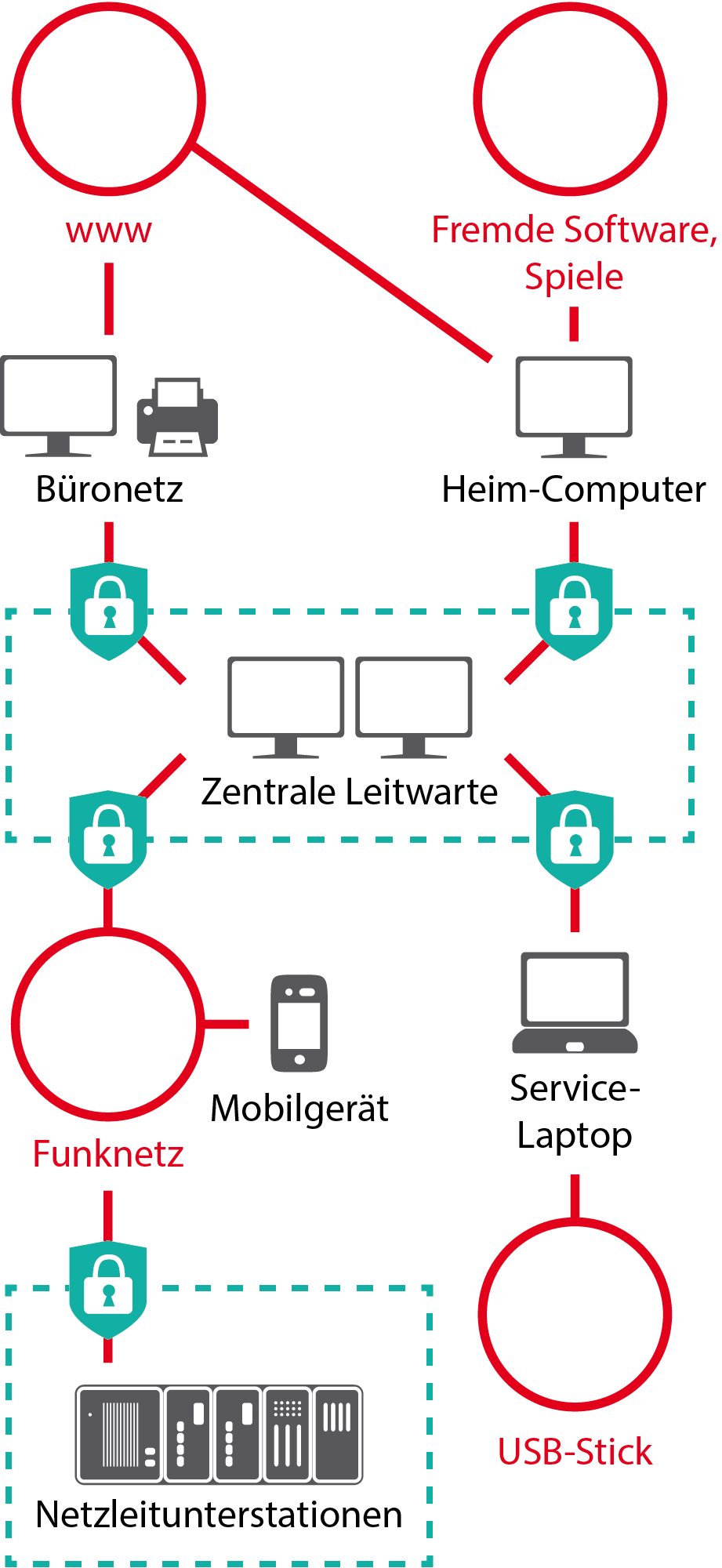

Komplexe Leitsysteme sind auf vielen Ebenen verwundbar. Um das System effizient zu schützen, sind Vorkehrungen in verschiedenen Bereichen notwendig. Die folgende Grafik zeigt nur einige Beispiele dazu. Klicken Sie auf die Icons um mehr zu erfahren.

x

Gefahr: Büronetz

Vor Jahren wurde das Leitsystem als autonome Einheit installiert. Das System war geschlossen, eine Verbindung ins Internet bestand nicht. Inzwischen administriert der Betriebsleiter von dort die gesamte Anlage. Fast unbemerkt wurde dazu irgendwann der Leitrechner-PC in das Büronetz eingebunden – und ist damit mit dem Internet und den dort lauernden Gefahren verbunden.x

Gefahr: Dateneinschleusung

Das Bedienpersonal hat eine Auswertung an einem fremden PC erledigt, dann die Daten über einen USB-Stick wieder ins System zurückgespielt. Sehr leicht dringen so von einer anderen Software auf dem USB-Stick platzierte Viren auf das Leitsystem.x

Gefahr: Funkverbindungen

Die Steuerung des Leitsystems erfolgt über drahtlos verbundene Bediengeräte (z. B. Tablet-Computer). Entfernte Aussenstellen sind über Funk (beispielsweise GSM, Richtfunk, LoRaWAN,..) angebunden. Die Verbindung ist von aussen angreifbar, wenn sie ungenügend geschützt ist.x