Sécurité informatique au niveau des systèmes de conduite

Identifier les dangers et les éliminer

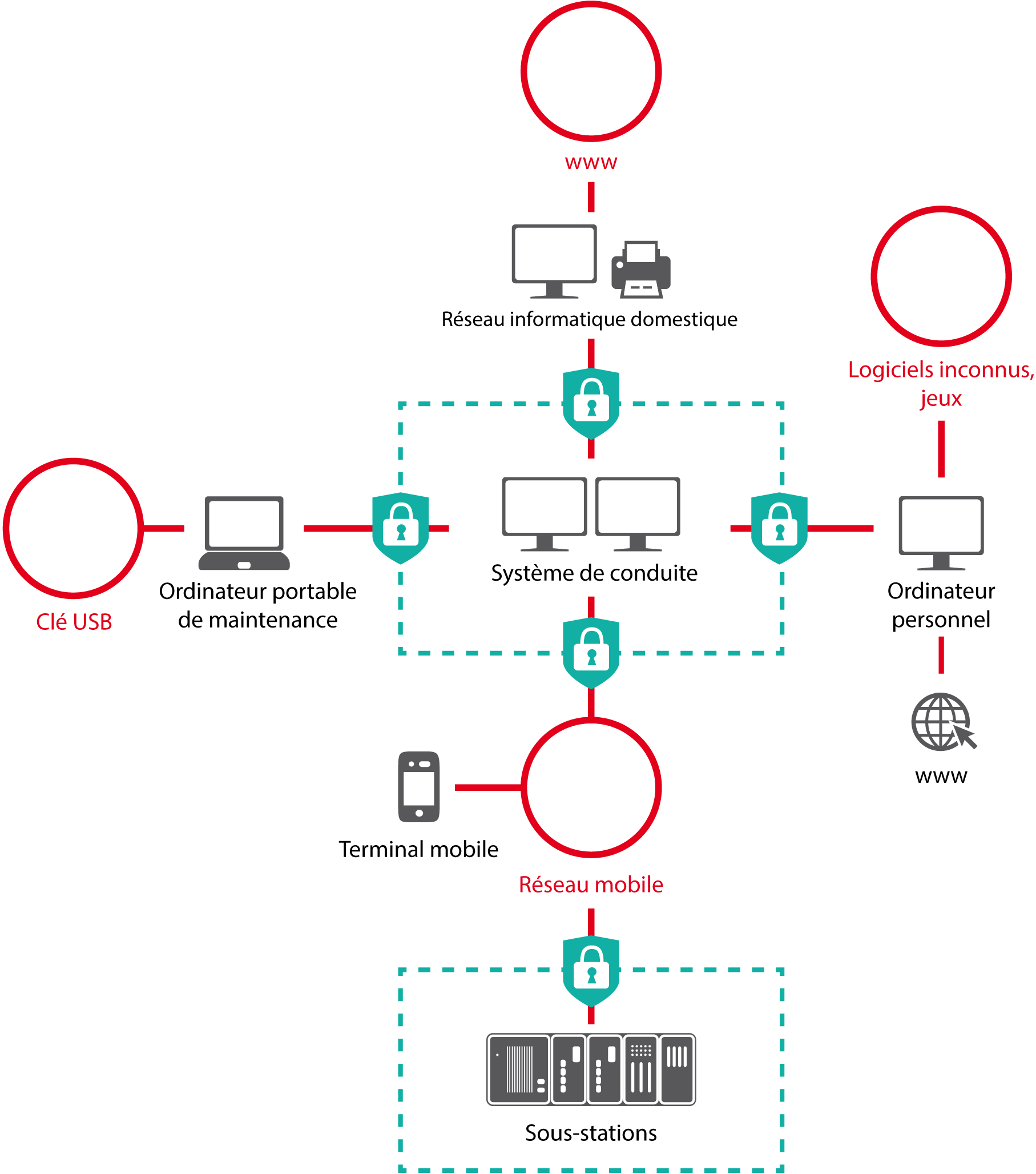

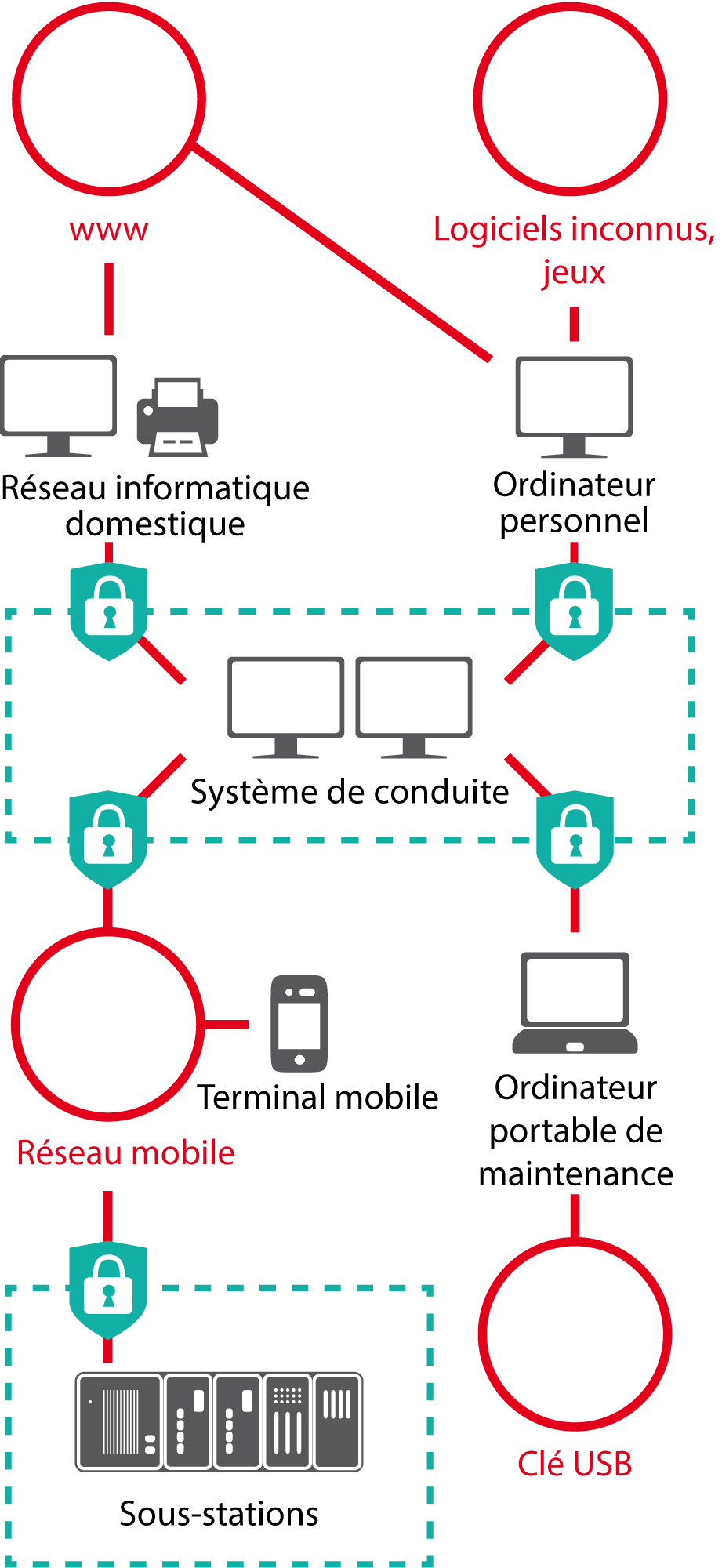

Les systèmes de conduite complexes sont vulnérables à de nombreux niveaux. Afi n de protéger effi cacement le système, des dispositions doivent être prises dans différents domaines. Le graphique suivant ne montre que quelques exemples. Cliquez sur les icônes pour en savoir plus.

x

Risque: réseau bureautique

Le système de conduite était jusqu’à présent une unité autonome. Le système était fermé sans aucune connexion à Internet. Entretemps,le chef d'exploitation gère depuis ce poste l'ensemble de l'installation, effectue des analyses et envoie des rapports électroniques aux autorités et à l’administration. L'ordinateur central a été, de manière presque inaperçue, relié au réseau de bureautique et par conséquent à Internet avec les dangers potentiels qui en découlent.x

Risque: trafi c de données

Le personnel d’exploitation a réalisé une analyse sur un ordinateur externe, puis retransmis les données dans le système via une clé USB. Les virus se trouvant sur la clé USB provenant d'autres logiciels accèdent ainsi facilement au système de conduite.x

Risque: connexions sans fil

L’accès au système de conduite est réalisé par terminal raccordé à un réseau sans fi l (par exemple tablette tactile). Les postes éloignés sont connectés via le réseau sans fil. Si le réseau sans fil n’est pas suffi samment protégé, il est vulnérable depuis l’extérieur.x